22/06/2019

Очень часто встречается в жизни два практически диаметрально противоположных подхода к обеспечению безопасности сайтов или блогов на WordPress. Это либо практически полное игнорирование вопросов информационной безопасности при работе с сайтом. Либо избегание этой CMS, так как в Интернете в открытом доступе постоянно появляется информация о все новых уязвимостях и эксплойтах в WordPress. Соответственно даже начинающий хакер может с легкостью взломать такие сайты. Однако, при продуманном подходе к вопросам Security можно, не впадая в эти две крайности, безопасно использовать платформу WordPress для своих целей в современной сети Интернет. Возможности CMS WordPress по созданию сайтов, блогов, интернет магазинов впечатляют. Знание и использование в работе принципов обеспечения информационной безопасности этой CMS, позволяют задействовать ее комфортно и не испытывать постоянной боязни быть взломанным.

В данной статье сосредоточимся на том, как защититься от сетевых атак из Интернета, а также превентивно предотвратить большинство соответствюущих угроз. Ранее писал об организации резервного копирования и восстановления сайта на WordPress в статье «Бэкап в WordPress». Совместно используя с методами, которые описываются в этой статье, мы можем обеспечить полноценную защиту нашего сайта от потенциальных угроз в Интернете.

Элементы обеспечения защиты

Ниже рассмотрим основные меры, которые необходимо предпринимать, для того, чтобы обеспечить нормальную защищенность сайта на WordPress. Как говорится во всех учебниках по Информационной Безопасности, обеспечение защиты — это именно процесс и он — динамический. Для его осуществления необходимо постоянно предпринимать определенные действия. Точно так же и для обеспечения защиты сайта на WordPress нужно периодически уделять время и внимание этому вопросу. Давайте пройдем по конкретным пунктам обеспечения информационной безопасности сайта.

Во-первых, это постоянные периодические обновления всех компонентов сайта. Это касается и самой CMS WordPress, и используемых тем, а также плагинов. Это пожалуй один из главных элементов защиты, способный в 90 процентах случаев отсечь возможные сетевые атаки на Ваш сайт. Каждый владелец сайта должен понимать, что любой атакующий из сети Интернет с помощью различных утилит способен с легкостью определеить версию CMS и всех ее компонентов. А с такой информацией, практически любой мало-мальски продвинутый злоумышленник сможет взломать сайт, который долго не обновлялся.

Во-вторых, контроль за учетными записями и паролями в CMS WordPress. Для настройки и редактирования материалов на сайте CMS использует свои учетные записи. Если злоумышленник получит доступ одной из таких записей, он сможет редактировать содержимое сайта, а возможно даже залить shell для работы напрямую с операционной системой. Рекомендуется не использовать учетную запись root. Учетные записи крайне желательно называть уникальными именами, тяжелыми для подбора злоумышленниками. Аналогично пароли для учетных записей должны быть сложными и трудными для подбора. Все те требования, которые существуют для логинов и паролей в операционной системе, актуальны и для учетных записей в CMS.

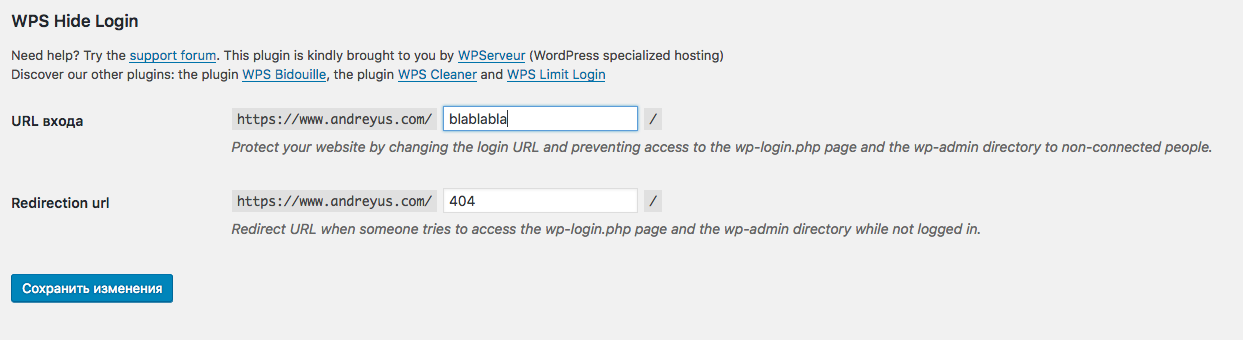

В-третьих, замаскировать доступ к панеле управления сайтом на WordPress. По умолчанию, он находится на сайте по ссылке /wp-admin. Как только Вы разместите свой сайт в Интернете, начнется постоянное сканирование этой ссылки на Вашем сайте. Тысячи и миллионы хакерских пауков постоянно работают в глобальной паутине, они ищут уязвимые веб сайты и пытаются их взломать. Если есть возможность, доступ в админку лучше заблокировать для сети Интернет, либо ограничить определенными ip адресами. Однако, зачастую это невозможно. В этом случае для того, чтобы не стать легкой добычей злоумышленников необходимо изменить ссылку для админки WordPress. Это легко делается с помощью плагина WPS Hide Login. После его установки и активации в меню настроек плагина указываем ссылку, по которой будет работать админка. Настройки плагина показаны ниже на картинке.

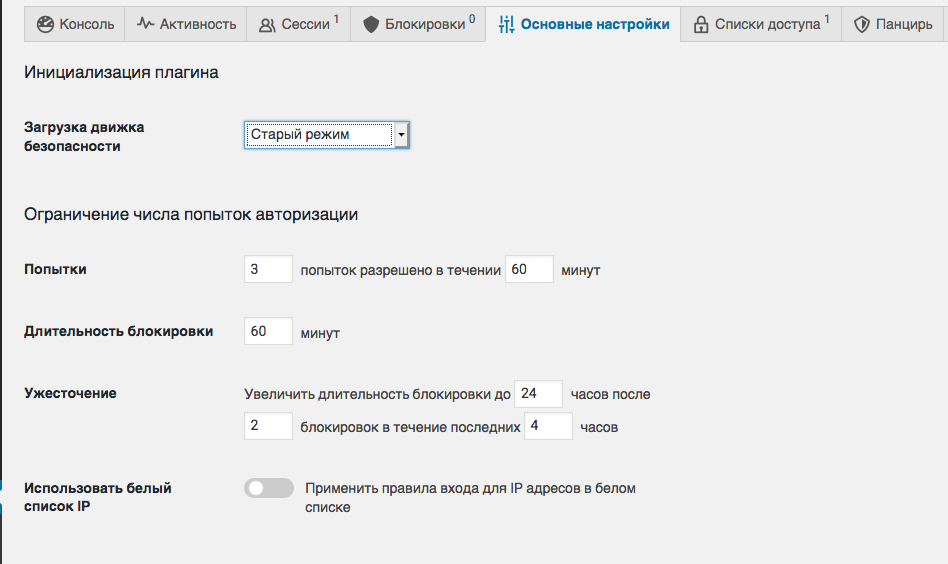

В-четвертых, блокировать попытки доступа к админке при брутфорсе. Если адрес Вашей админки веб сайта станет известен тем или иным способом злоумышленникам, то скорее всего будет произведена попытка подбора логина и пароля с помощью брут форс атаки. Необходимо обеспечить защиту от подобного рода атак. Плагин WP Cerber Security, Antispam & Malware Scan позволяет легко и просто защититься от подобного типа атак. Ниже на картинке представлен скриншот с настройками плагина, обеспечивающий защиту WordPress от атак типа брут форс.

В-пятых, использовать шифрование SSL для доступа к админке WordPress. Админка сайта и сам сайт обязательно должны задействовать протокол шифрования SSL при работе с ними. Использование админки через протокол HTTP должно быть ограничено. В противном случае возможен перехват передаваемой информации, а также учетных данных при прохождении через сеть. Также могут проведиться атаки типа Man-In-The-Middle, при которых будет произведена модификация и искажение передаваемой информации на/c веб сайта. Поэтому как только установили веб сервер, сразу же настраиваем возможность работы через протокол HTTPS.

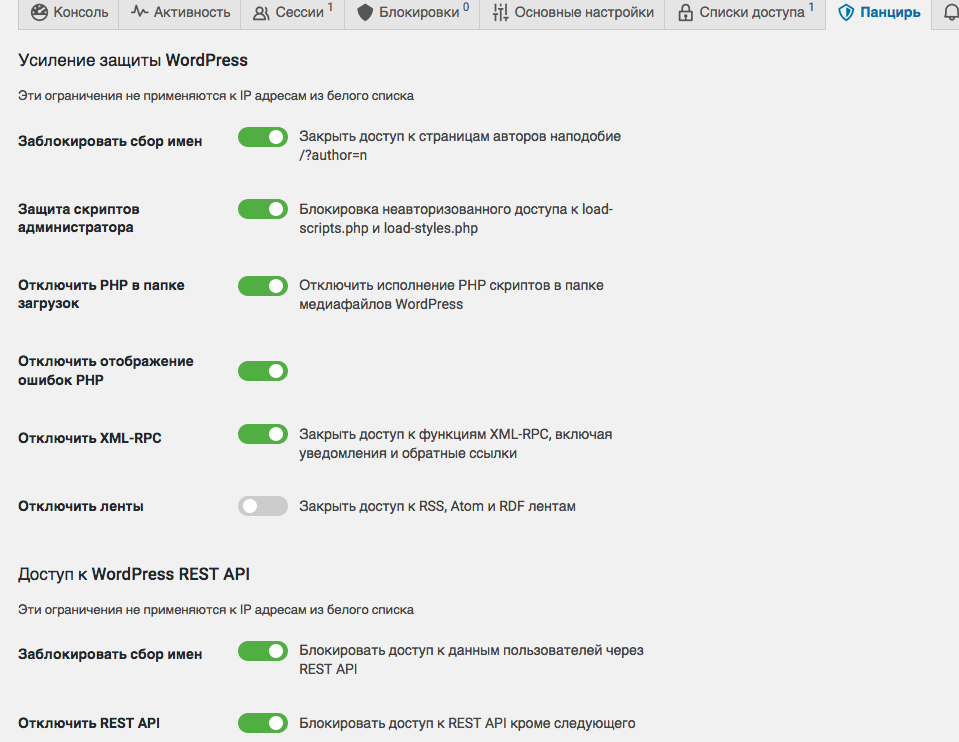

В-шестых, отключаем доступ к сайту через XML-RPC и REST API. Это решается также с помощью вышеупомянутого плагина WP Cerber. Большая часть веб сайтов не использует функционал, который дают эти протоколы. При этом злоумышленники могут использовать их для получения информации о пользователях, работе системе, а также для эксплуатации возможных уязвимостей в этих механизмах работы WordPress. Настройки плагина WP Cerber для защиты XML-RPC и REST API представлены ниже на картинке.

Заключение

В данной статье мы прошлись по основным элементам защиты веб сайта на базе CMS WordPress. Тут мы не затрагивали уровень работы операционной системы, системых приложений, а также сетевого оборудования. Мы в статье сосредоточились именно на самой системе управления контентом WordPress и способам, которые позволят повысить ее защищенность. Как правило, большинство администраторов веб сайтов сами не занимаются администрированием серверного или сетевого оборудования и организацией их информационной безопасности. Но вот обеспечением безопасности самого веб сайта, приходится заниматься именно им. Поэтому мотаем на ус вышеприведенную информацию и используем ее в работе своего сайта.